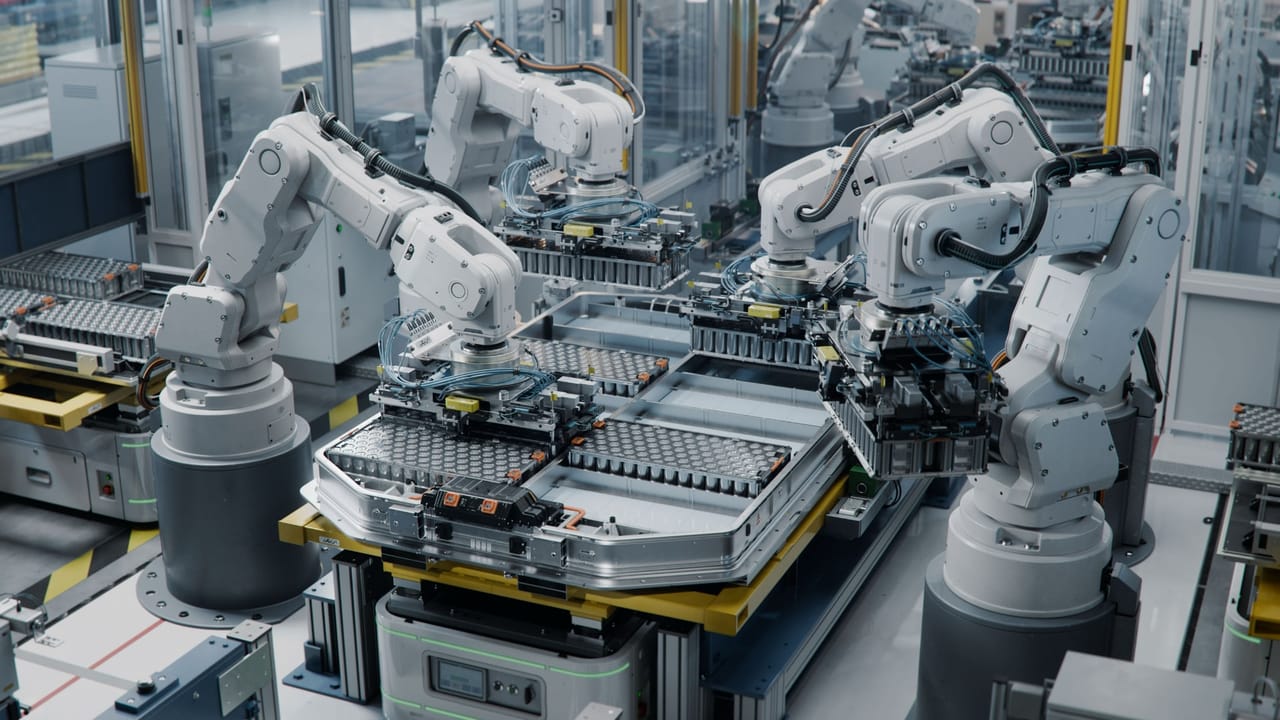

Factory 2.0。Chainguardのピカピカ新玩具だ。

ソフトウェアサプライチェーンの強化を自動化すると約束する。あの果てしない悪夢——コンテナ、ライブラリ、GitHub Actions、そして最近の「skills」とやらが絡みつくカオスだ。Chainguardによると、再構築されたプラットフォームは、オープンソースのアーティファクトをコンテナ、ライブラリ、Actions、skills間で継続的に調整する「より深いセキュリティ」を追加したという。

The rebuilt Chainguard platform adds deeper security designed to continuously reconcile open-source artifacts across containers, libraries, Actions and skills.

これが彼らの大風呂敷だ。耳障りのいいが、本題に入ろう。

Chainguardはセキュアなコンテナイメージで名を上げた——CVEゼロ、余計な肥大化なし。Factoryはそのパイプライン構築ツールだった。2.0ではAIの知恵(と彼らは主張)を入れて、依存関係を自動スキャン、パッチ、調整。ビルドを回せば、プロダクション直用の強化済みアーティファクトがポンと出てくる。手作業のSBOMいじりや脆弱性追いも不要だ。

問題はここだ。こんな話、何度も聞いた。Log4Shellでオープンソースの乱れに皆パニック。SolarWindsでサプライチェーンがハッカーの遊び場だと露呈した。今?どのベンダーも「自動化」解決策を売り歩く。Chainguardは先陣じゃない——Sigstore、SLSA、何でもありだ。だが彼らはスケールに賭ける。

Factory 2.0はサプライチェーン攻撃を本当に防ぐのか?

答え:理論上は、たぶん。

アーティファクトを継続調整——コンテナをアップストリーム変更と比較、脆弱性を着地前に自動パッチ。GitHub Actionsと連携してCI/CDの魔法を。ライブラリは証明書付き、skills(何だこれ、おそらくAIモデル絡み)は洗浄される。だが自動化の質はオラクル次第だ。ゼロデイを見逃したら?悪意のアップストリーム署名を信じたら?

野心は認める。ソフトウェアサプライチェーンは惨状だ——何十億行のコード、訳のわからん場所から引っ張ってくる。一つの腐れライブラリで艦隊全滅。Factory 2.0はそれをファイアウォールする狙いだ。だがChainguard縛り。ベンダーロックイン注意。パイプラインを彼らのクラウドに預ける賭けだ。

価格?相変わらず不透明。エンタープライズ級を覚悟しろ。

ちょっと待て——独自見解だ。これはCrowdStrikeショック後遺症の臭いがプンプンする。あの7月の大惨事覚えてるか?セキュアチャネル経由の不良更新でWindows世界中ダウン。Factory 2.0の「継続調整」がチャネルを正しく監視していれば検知できたはず。大胆予測:ルーチン依存では輝くが、インサイダー脅威や国家レベルの署名偽造ではコケる。歴史は繰り返す——Heartbleedはツールで直らず、人間が叫んで直した。

開発者はChainguard Factory 2.0を気にするべきか?

開発者よ、secopsの雑務で溺れかけだ。警報だらけ。SBOMは埃かぶり。Factory 2.0はそれを肩代わり——コードプッシュで強化イメージ入手。「俺のマシンでは動く」は卒業だ。

疑うのは当然。魔法じゃない。オープンソースアーティファクトはChainguardのミラーに依存。何かやられたら?(ありえん話じゃない、SolarWindsも笑ってた)。GitHub Actions連携?素晴らしい、MicrosoftがAPIいじって壊すまで。

皮肉抜きで、一歩前進だ。旧Factoryはゴツゴツ、2.0はスムーズでダッシュボードも向上。早期ユーザーはビルド時間40%短縮と絶賛。事実ならKubernetesの大群れに金脈だ。

PRの胡散臭さを突く。「より深いセキュリティ」?曖昧ブザーワードだ。エクスプロイト対策を見せろ、グラフじゃない。「skills」——いい加減にしろよ、LLM(大規模言語モデル)の餌だ。サプライチェーンにAIモデル絡めて、プロンプトインジェクションの地獄を招く。

ストレートに言う:何もないよりマシだ。

Chainguardのピボットは理にかなう。もうイメージだけじゃない——フルスタックサプライチェーンだ。AquaやSysdigがハラハラ見守る。強化自動化?今や最低条件。SLSA Level 3が要求する。

脱線——XZ Utilsバックドア覚えてるか?メンテナが乗っ取られ、プルリクで忍び込ん。Factory 2.0の調整なら変調を捉えたかも。だが正しいシグナルを入れねばゴミインゴミアウトだ。

エンタープライズ目線。CISOは大喜び。コンプラチェック:NIST 800-218、EO 14028。クリア。だが実装?チームはツールチェーン変更を嫌う。Chainguardは粘着性が必要——無料枠?プラグイン山盛り?

Factory 2.0に潜む本当のリスク

過度依存だ。それが罠。強化自動化で開発者が手を抜く。「Chainguardがやるさ」。次なる侵害は彼らのせいだ。

集中リスクも。卵すべて彼らのファクトリーに。DDoSでサービス止まればビルド停止。

測定はどうすりゃいい?「セキュア」をどう証明?アテステーションは助けだが、敵は進化する。俺の批判:調整への過信。反応型だ——脆弱性は毎日出てくる。事前には脅威モデルが必要、パッチだけじゃなく。

それでも評価はする。未パッチetcd穴だらけの世界で、これは針を進める。

Chainguard Factory 2.0は完璧じゃない。程遠い。だが正しい標的——開発速度を絞め殺す広大で脆弱なサプライチェーン——に一撃を食らわせる。

定着するか?採用指標を見ろ。ハイプに溺れなけりゃ、数本のチェーンを強化するかもな。

🧬 関連インサイト

- 詳細を読む: UK Power Grids and Factories on the Brink: £5M OT Downtime Nightmares Hit 80% of CNI Firms

- 詳細を読む: [Microsoft’s March 2026 Patch Tuesday Drops 77 Fixes — Including AI-Spotted Criticals — But Here’s Why IT Can’t Snooze](https://threatdigest.io/artic