Factory 2.0. Chainguards schickes Neugerät.

Es verspricht, die Härtung der Software-Supply-Chain zu automatisieren. Dieser endlose Albtraum aus Containern, Bibliotheken, GitHub Actions und was ‘skills’ auch heißen mag. Die neu gebaute Plattform soll ‘tiefere Sicherheit’ bringen, die Open-Source-Artefakte laufend abstimmt – durch den ganzen Mix.

Die überarbeitete Chainguard-Plattform bringt tiefere Sicherheit und gleicht Open-Source-Artefakte kontinuierlich ab – über Container, Bibliotheken, Actions und Skills hinweg.

Fancy-Gerede. Aber weg mit dem Blabla.

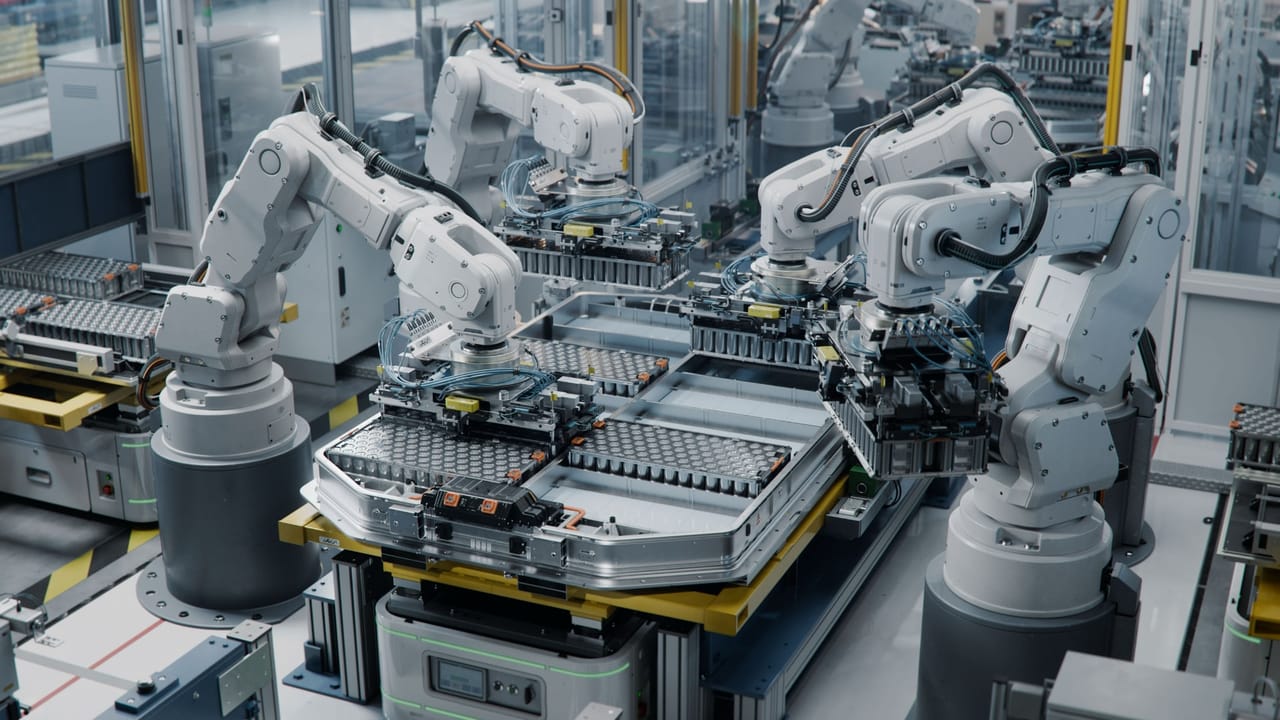

Chainguard hat sich mit sicheren Container-Images einen Namen gemacht – keine CVEs, null Ballast. Factory war das Pipeline-Tool dafür. 2.0? Mit KI-Smarts (behauptet’s), die Abhängigkeiten scannen, patchen und abstimmen. Build feuern, raus kommt gehärteter Output für den Prod-Einsatz. Kein SBOM-Gefummel oder Vuln-Jagd mehr.

Aber: Gesungene Lieder. Log4Shell kracht rein, Panik vorm Open-Source-Chaos. SolarWinds beweist: Supply-Chains sind Hacker-Playgrounds. Jetzt hat jeder Vendor den ‘automatisierten’ Retter. Chainguard nicht zuerst – Sigstore, SLSA, whatever. Aber sie wetten auf Masse.

Härtet Factory 2.0 Supply-Chain-Angriffe wirklich?

Kurz: Vielleicht. Theoretisch.

Kontinuierliches Abgleichen von Artefakten – Diff gegen Upstream-Changes, Vulns auto-patchen, bevor sie landen. GitHub-Actions-Integ für CI/CD-Magie. Bibliotheken bescheinigt, Skills (AI-Modell-Kram?) gecheckt. Automatik nur so stark wie ihre Checks. Verpasst’s einen Zero-Day? Vertraut falscher Upstream-Sig?

Ehrgeiz imponiert. Supply-Chains sind ein Flammeninferno – Milliarden Codezeilen aus dem Nirgendwo. Eine faule Lib, peng – Flotte am Arsch. Factory 2.0 will’s abdichten. Aber Chainguard-exklusiv. Vendor-Lock-in-Alarm. Pipeline an ihrer Cloud.

Preise? Nebelwand. Enterprise-Schecks erwartet.

Warten Sie – echter Insider-Blick. Riecht nach CrowdStrike-Trauma. Der Juli-Crash? Fehlupdate über den sicheren Kanal legt Windows global lahm. Factorys ‘kontinuierliche Abstimmung’ hätt’s geflaggt – bei guter Watch. Vorhersage: Stark bei Alltags-Deps, schwach bei Insidern oder Fake-Sigs von Staaten. Geschichte reimt sich – Heartbleed haben keine Tools gepatcht, sondern brüllende Menschen.

Warum Devs Chainguard Factory 2.0 brauchen

Devs, ihr ertrinkt in SecOps-Plackerei. Alerts überall. SBOMs vermodern. Factory 2.0 übernimmt – Code pushen, Images gehardet. Kein ‘Bei mir läuft’s mehr’.

Skepsis? Klar. Kein Hexenwerk. Open-Source-Artefakte = Vertrauen in Chainguards Mirrors. Was, wenn die geknackt? (Unwahrscheinlich, doch SolarWinds lachte auch.) GitHub-Actions? Top, bis MS die API killt.

Scherz beiseite: Richtig besser. Altes Factory klobig; 2.0 flüssiger, fette Dashboards. Early User: Build-Zeiten um 40 % runter. Wenn wahr, Kubernetes-Gold.

PR-Spin aufdecken. ‘Tiefere Sicherheit’? Leeres Gelaber. Zeigt Exploit-Stopper, keine Diagramme. ‘Skills’? LLM-Futter. AI-Modelle in Supply-Chains? Prompt-Injection-Hölle.

Kernwahrheit: Besser als n